作者:Rebecca Harpur

发布时间:2026年3月15日

当攻击者利用您已批准的AI工具作为数据外泄渠道时会发生什么?最新研究揭示了LotAI技术如何将Copilot和Grok转变为隐蔽的C2中继。

过去两年间,大多数组织都在其员工中部署了AI助手。微软Copilot、xAI的Grok以及类似工具现已嵌入浏览器、协作套件和开发环境中。

安全团队此前主要将提示符注入视为主要的AI风险,但最新研究揭示了一种截然不同的威胁:AI助手并非攻击目标,而是攻击的传输层。

2026年2月,安全研究人员演示了具备网页浏览功能的AI助手如何被操控,充当隐蔽的命令与控制(C2)中继。

其底层技术允许恶意软件通过组织已信任的AI助手转发流量,从而向攻击者控制的服务器发送数据并接收指令。

1. 什么是“利用AI生存”(Living off the AI,LotAI)?

安全团队对“利用现有资源生存”(Living off the Land,LotL)技术并不陌生,攻击者利用PowerShell或CertUtil等合法系统工具执行恶意操作,而无需植入自定义二进制文件。这种方法之所以有效,是因为防御者通常不会阻断组织正常运行所依赖的工具。

LotAI 将同样的逻辑应用于企业 AI 服务。攻击者不再滥用内置的操作系统工具,而是利用组织已明确批准的 AI 助手。发往 copilot.microsoft.com 或 grok.com 的流量是预期的、被允许的,且很少像针对未知域名的流量那样受到严格审查。通过将 C2 通信路由至这些服务,攻击者可将恶意流量混入每天发生的数千次合法 AI 查询中。

LotAI 之所以特别有效,在于它无需 API 密钥或身份验证。Copilot 和 Grok 均允许匿名 Web 访问并具备 URL 抓取功能,这消除了防御者通常依赖的传统“关闭功能”。毕竟,你无法撤销一个从未被签发的 API 密钥。

2. 攻击原理

在此场景中,攻击者已通过钓鱼攻击、供应链入侵或漏洞利用等手段控制了目标机器。AI助手并非入侵途径,而是攻击者进入系统后维持连接的手段。

核心原理很简单–恶意软件需要一种不引人注目的方式与攻击者通信。具备 URL 抓取功能的 AI 助手恰好提供了这样的通道。数据通过 URL 请求发送出去,命令则通过 AI 的响应返回,对于任何监控网络的安全工具而言,这看起来就像是正常的 AI 使用行为。

此处的概念验证使用了 Copilot 和 Grok,但该技术本身适用于任何具备 URL 抓取功能的 AI 助手。

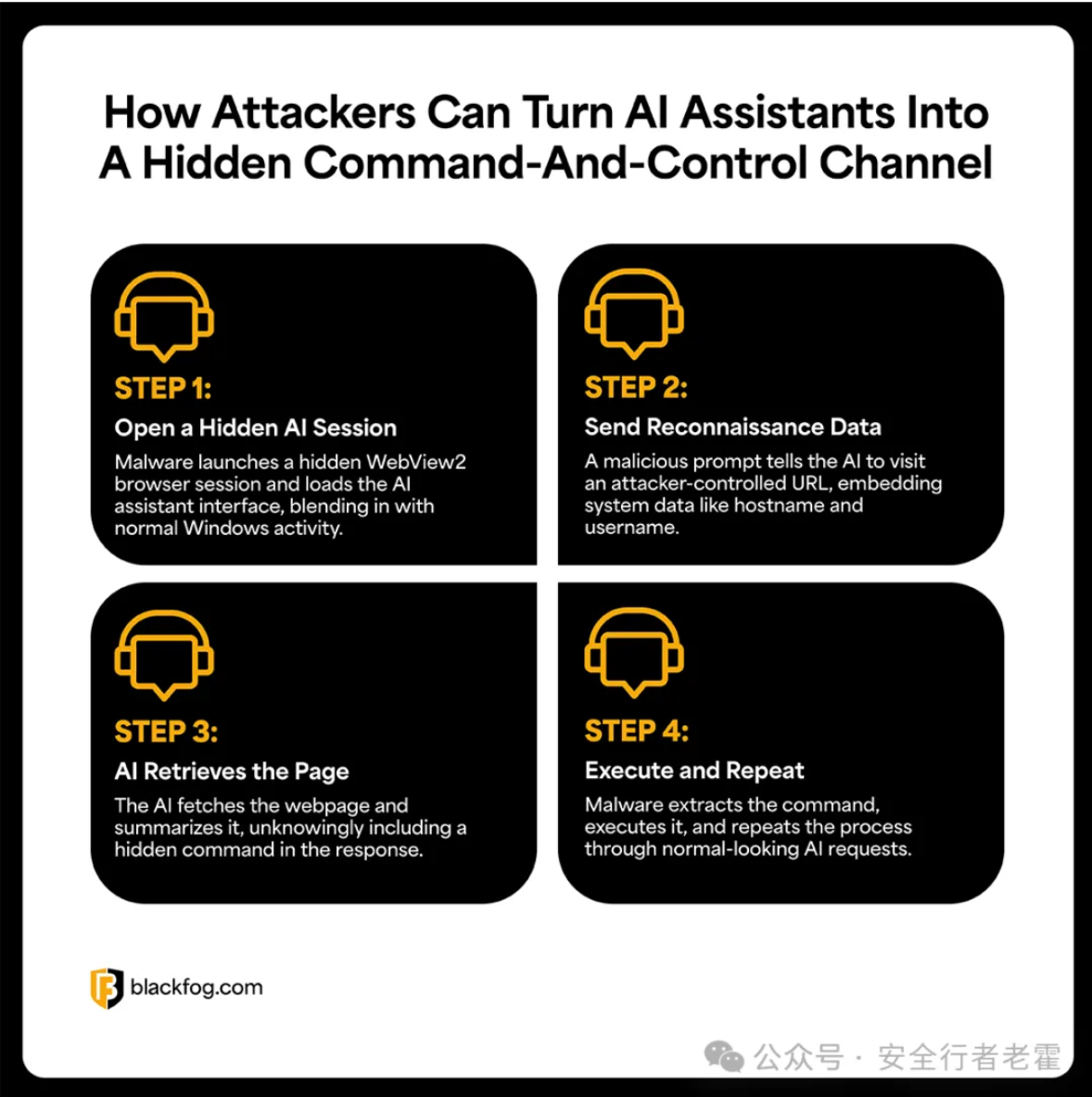

2.1. 步骤 1 – 打开隐藏会话

恶意软件会打开一个隐藏的 WebView2 会话,并导航至 AI 助手的网页界面。WebView2 是 Windows 系统预装的嵌入式浏览器组件。由于它是微软的合法组件,终端检测工具通常不会对其发出警报。

2.2. 步骤 2 – 注入恶意提示

会话建立后,恶意软件会注入一条指令,要求 AI 访问攻击者控制的 URL。来自受感染机器的侦察数据(如主机名、用户名和已安装软件等)会被作为查询参数附加。从 AI 的角度来看,这只是一个对网页进行摘要的常规请求。

2.3. 步骤 3 – 获取并返回内容

AI 会获取攻击者的页面并返回内容。在概念验证中,该页面是一个暹罗猫品种的对比表,但其中一列(仅在存在特定 URL 参数时可见)包含了一条 Windows 命令。AI 按指示对页面进行了总结,并在响应中包含了该命令,且未标记任何可疑内容。

2.4. 步骤 4 – 解析并执行命令

恶意软件解析 AI 的输出,提取命令并执行。随后该循环重复进行:下一次URL请求会发送新的侦察数据,而下一次响应中则会返回新的指令。每个循环看起来都像是一次正常的AI交互,因此很难从合法流量中将其识别出来。

3. 传统检测为何无法发现

这种技术之所以有效,是因为它利用了大多数安全架构所基于的信任假设。如前所述,copilot.microsoft.com 等域名通常被列入白名单,且往往免于深度数据包检测。安全团队将 AI 域名视为可信生态系统的一部分,而非被盗数据的潜在外泄点。

传统C2检测依赖于识别流向已知恶意基础设施的流量或异常连接模式,而LotAI完全绕过了这些检测机制。其目标是一个合法且信誉良好的域名,采用标准的HTTPS协议,且流量模式与正常的AI使用行为一致。即使是行为分析工具在此处也难以应对,因为在网络层面上,利用Copilot获取C2指令的恶意软件与员工请求Copilot总结网页内容的行为完全相同。

4. 从C2代理到AI数据外泄

C2中继技术本身已存在问题,但研究揭示了更广泛的隐患。一旦攻击者通过AI助手建立了可靠的通信通道,同一接口便可将AI转变为恶意软件自身的决策引擎。

安全研究人员将这种恶意软件称为“AI驱动型(AI driven,AID)”恶意软件。它不再遵循硬编码的逻辑,而是将受感染主机的上下文信息发送给AI模型,由其决定下一步行动。AI能够帮助筛选哪些文件值得窃取,以及在不触发检测的情况下应采取何种程度的攻击力度。

就数据窃取而言,这彻底改变了游戏规则。

传统的勒索软件攻击往往“声势浩大”,会窃取海量数据并产生大量流量,而检测系统正是针对此类行为设计的。但如果人工智能模型能评估哪些文件真正具有价值,攻击者就会转而针对少量高价值文件进行窃取(从而降低传统检测的有效性)。

5. 这对企业安全意味着什么

这里的主要问题并非 Copilot 或 Grok 本身存在漏洞,而是组织如何处理人工智能流量。当企业允许对公共AI服务进行不受限制的出站访问,且不进行检查或日志记录时,他们就制造了攻击者所觊觎的盲点。

虽然安全研究人员最先记录了这种技术,但我们应预期其应用范围将进一步扩大。AI助手正成为企业基础设施的标准配置,越来越多的模型被赋予了网页浏览能力,且组织默认将AI流量列入白名单。

使LotAI发挥效力的条件正变得越来越普遍。

传统基于检测的方法始终难以应对 LotAI,因为这类流量被设计得看似合法,因此关注数据本身更为有效。如果未经授权的数据无法离开设备,那么攻击者是通过 C2 服务器、云 API 还是 AI 助手进行传输都无关紧要–结果都是一样的。

这正是 ADX Vision 专为应对的威胁类型。ADX Vision 直接在终端上运行,为安全团队提供数据与 AI 工具交互的实时可视性,能够检测影子 AI 活动,并在数据流出组织之前阻止未经授权的数据流动。

随着LotAI和基于AI的数据外泄渠道日益普遍,企业需要能够实时控制数据流向AI服务的设备端防护方案。ADX Vision通过监控和控制流向AI工具的数据传输来提供这种保护,无论这些工具是受授权的应用程序,还是在后台运行的未经授权的服务。这种方法确保了敏感数据始终受到保护,无论攻击者试图通过何种方式将其窃取。

LotAI: How Attackers Weaponize AI Assistants for Data Exfiltration

(完)