转自:Mesh CSMA 如何揭示并阻断针对核心资产的攻击路径

发布时间:2026年3月18日

如今的安全团队并不缺乏工具或数据,而是被二者淹没。

然而,在海量的警报、安全漏洞和配置错误之中,安全团队仍难以把握全局:

问:哪些安全漏洞、配置错误和弱点相互关联,从而形成了针对核心资产的可行攻击路径?

即便是最成熟的安全团队,也难以轻易回答这个问题。

问题不在于工具本身,而在于这些工具之间缺乏互联互通。

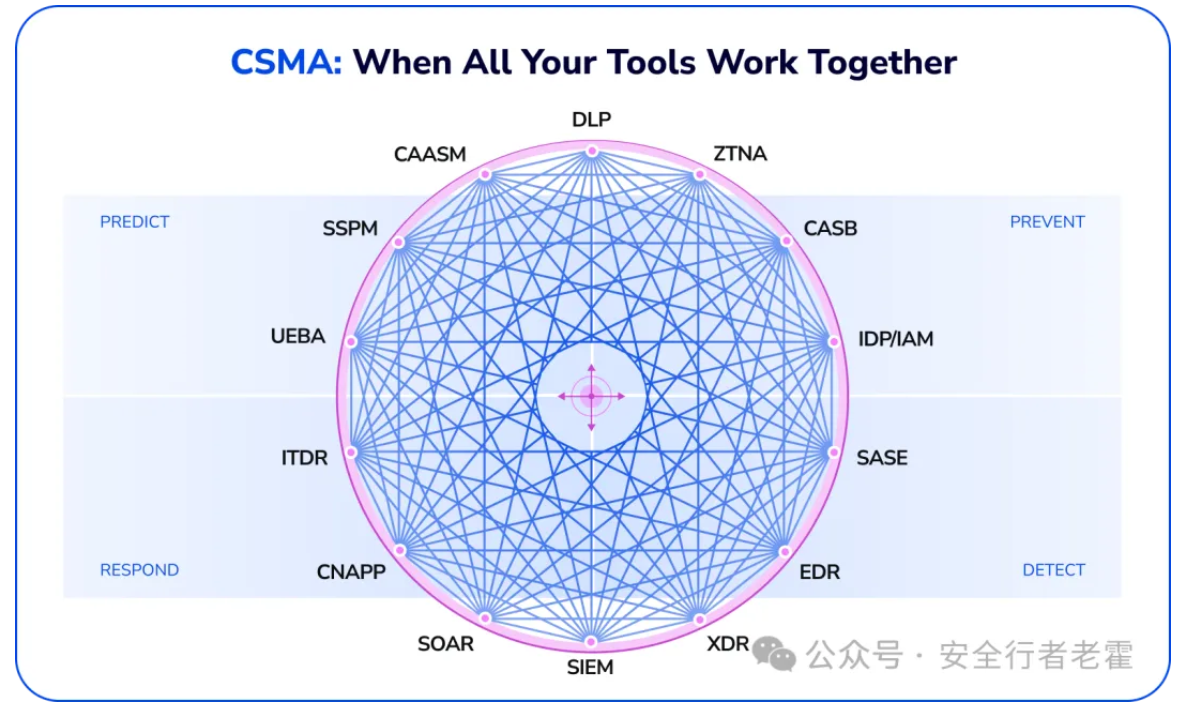

这正是 Gartner 的网络安全网格架构(CSMA)框架解决的问题–而 Mesh Security 正是通过全球首个专为 CSMA 设计的平台,将这一理念付诸实践。

本文将带您了解 CSMA 的定义,以及 Mesh CSMA 如何:

- 发现通往核心资产的攻击路径

- 根据活跃威胁进行优先级排序

- 系统化地消除攻击路径

1. 什么是 CSMA,为何它如今如此重要?

在深入探讨该平台之前,让我们先明确 CSMA 的定义。

根据 Gartner 的定义,CSMA 是一种可组合的分布式安全层,它连接您的现有技术栈,在您现有的最佳工具之上构建一个提供上下文统一性的平台。借助 CSMA,风险可以被整体理解,而非孤立看待。

2. 问题:孤立的工具无法完整呈现攻击全貌

我们都曾在不同的仪表盘中看到过此类发现:

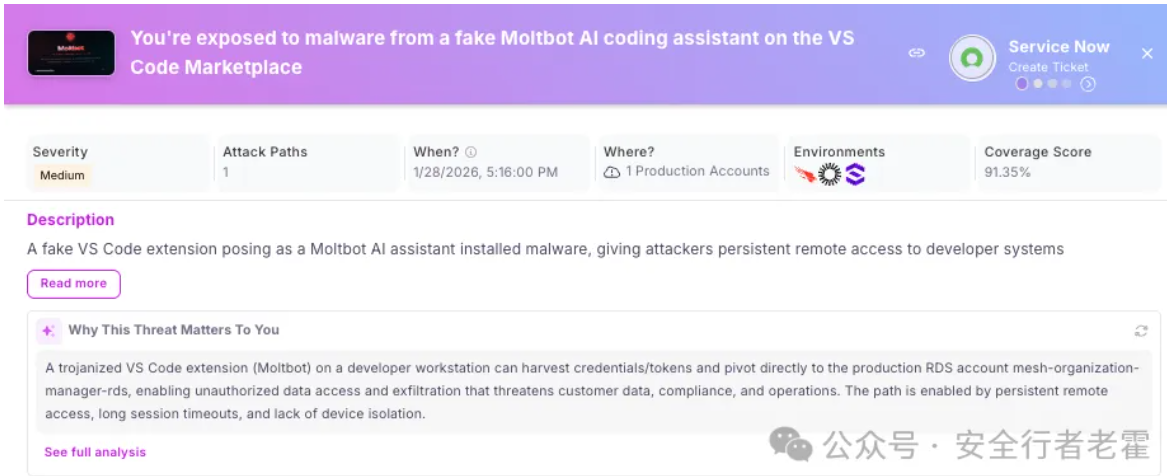

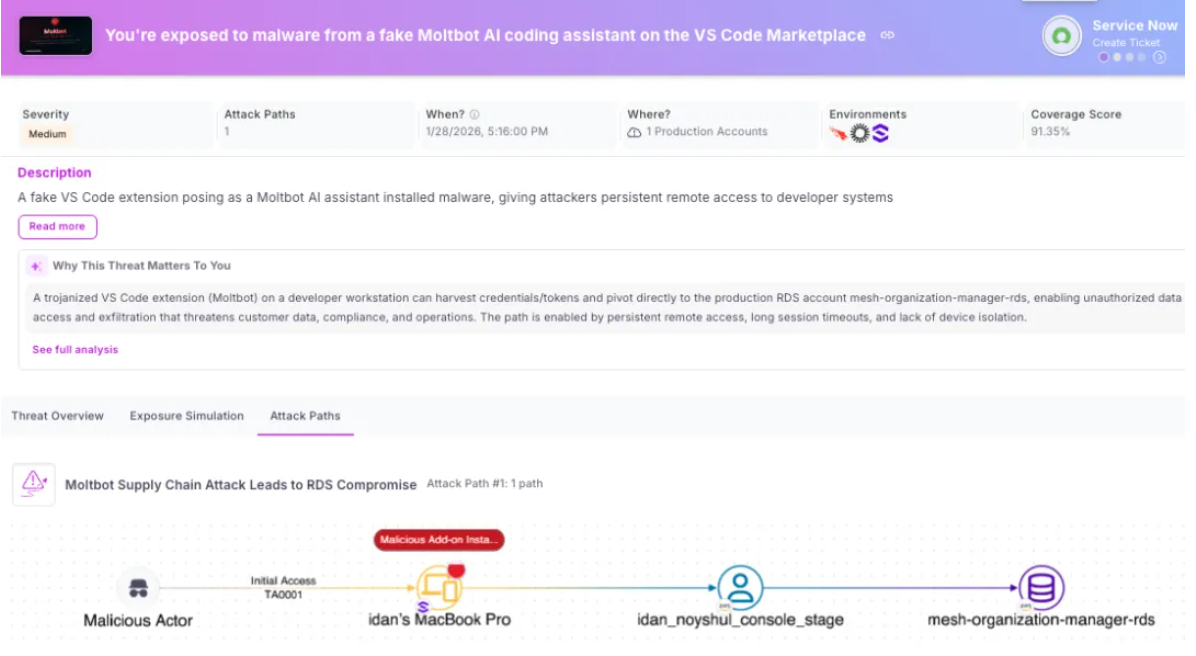

- 一名开发者在 VS Code 市场安装了一个看似合法的 AI 编码助手

- 该扩展已被标记为可能被植入木马–但警报仅出现在单一工具中,与其他任何信息均无关联

- 该开发者的工作站存在会话超时过长的问题,且未实施设备隔离策略

- 该开发者的凭证拥有对生产环境 AWS 账户的广泛访问权限

- 该 AWS 账户可直接、无限制地访问存储客户 PII 的生产环境 RDS 数据库

单独来看,每个信号似乎都可控:这里一个市场政策标记,那里一个会话超时配置错误。安全团队看到它们,记录下来,然后将其优先级降级。单看这些,没有一个看起来像是 P1 级别的紧急问题。

但将它们串联起来,却讲述了一个截然不同的故事:一条清晰的多跳攻击路径,从开发者的工作站直通您最敏感的客户数据。虽然尚未发生数据泄露–但这条路径已然敞开,切实可行,且随时待发。

结合威胁情报分析,这一风险更令人无法忽视:威胁行为者正积极将开发环境和供应链入口作为其入侵生产基础设施的首选跳板。您是否将那些被单独标记的工具串联在了一起?这几乎完全符合他们的攻击套路。

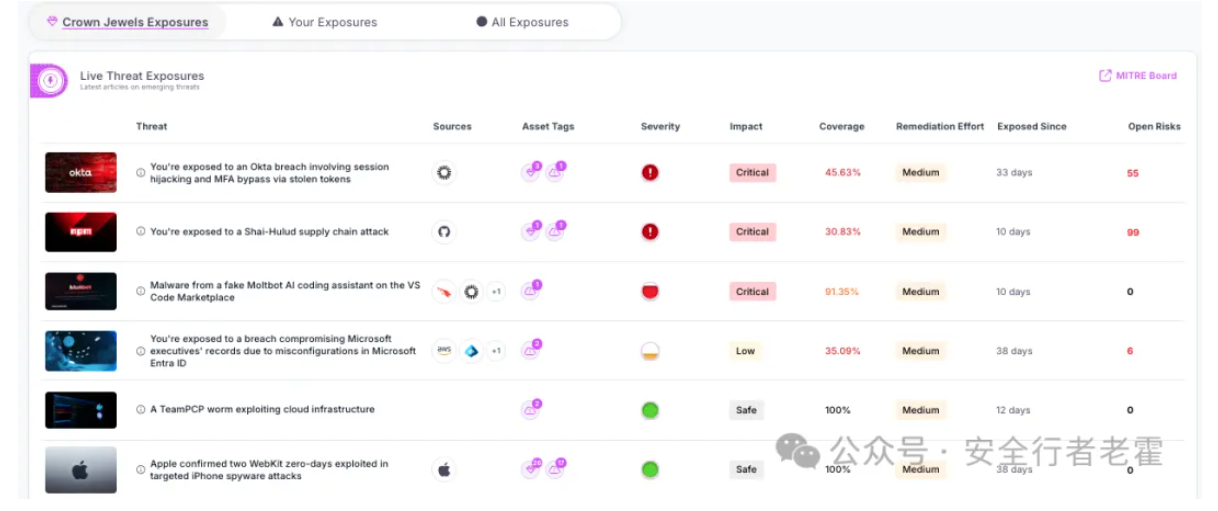

Mesh 实时威胁暴露

这是实时威胁暴露。并非数据泄露,而是在您当前环境中真实存在的可利用路径–由于没有任何单一工具能同时洞察全局,这些路径一直处于隐形状态。

这正是 Mesh CSMA 诞生的初衷。通过整合整个技术栈的上下文信息,Mesh 能在这些跨域攻击路径被利用之前将其暴露出来–从而让您的团队在攻击者踏上这条路径之前就将其扼杀。

3. Mesh CSMA 的工作原理

Mesh CSMA 将零散的信号转化为有意义的跨域威胁故事。这样,安全团队就能专注于真正重要的事情。

Mesh 的工作原理如下:

3.1. 步骤 1:连接–无代理,无需彻底替换

Mesh 首先与您的现有技术栈集成:涵盖所有工具、数据湖和基础设施。

Mesh 集成

3.2. 步骤 2:洞察–Mesh Context Graph™

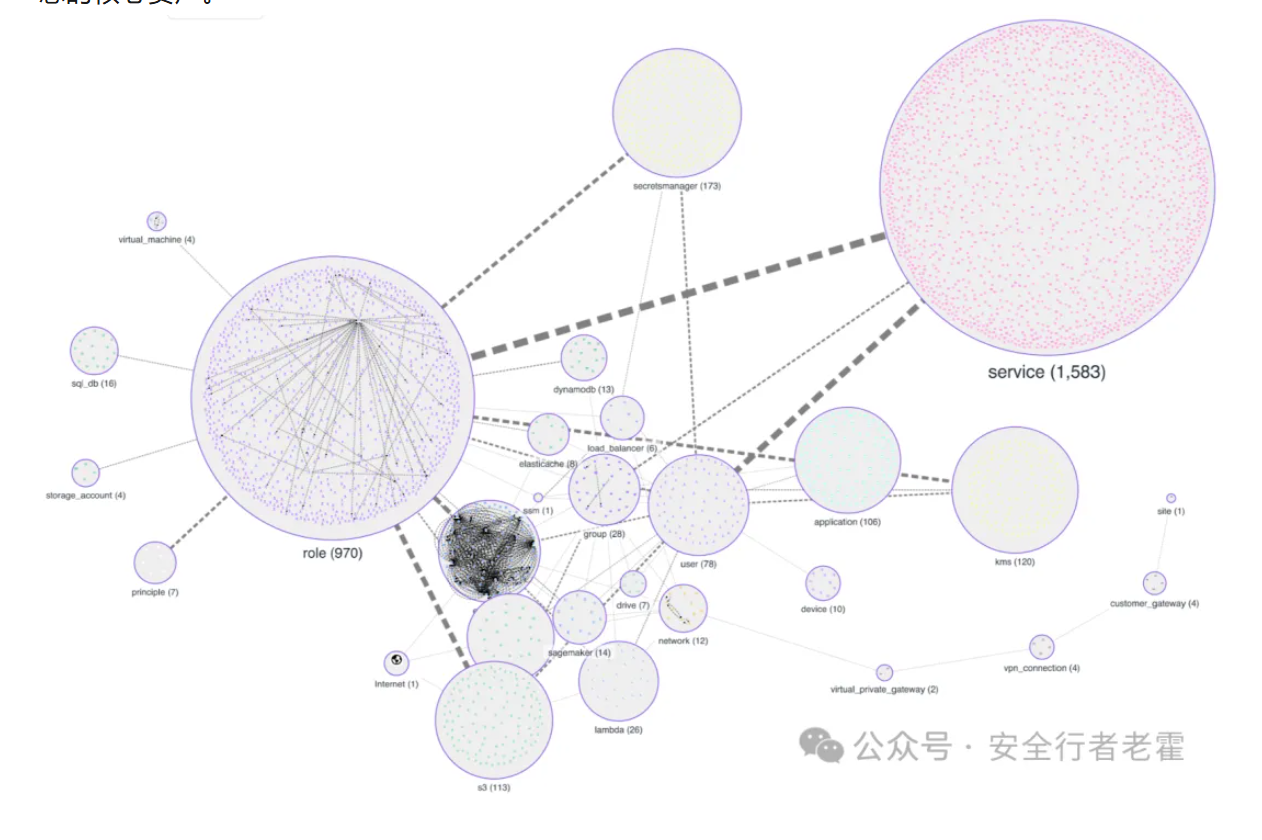

接下来,Mesh 会自动发现您的核心资产:生产数据库、客户数据存储库、财务系统、代码签名基础设施–并以此为核心构建整个风险模型。

这正是 Mesh 与众不同的核心原则:风险评估基于对业务真正重要的资产,而非基于最响亮的警报。

在此基础上,Mesh构建了Mesh Context Graph™–一个持续更新的、以身份为中心的图谱,涵盖您环境中的所有实体:用户、机器、工作负载、服务、数据存储,以及它们之间的关系。

与仅告知您“存在什么”的资产清单不同,Mesh Context Graph™ 向您揭示“万物如何连接”。它将访问路径、信任关系、权限链及网络暴露情况映射到单一统一的模型中–所有这些都可追溯至您的核心资产。

Mesh Context Graph

3.3. 步骤 3:评估–可行攻击路径发现

这正是 Mesh 与传统暴露管理工具的区别所在。

CTEM 平台和漏洞扫描器会揭示 CVE 和配置错误。但一个位于孤立、面向互联网且无法访问任何敏感信息的资产上的 CVSS 9.8 漏洞,其风险与一个可直接访问生产数据库的服务账户上的 CVSS 5.5 配置错误截然不同。Mesh 能够理解这种差异。

该平台会关联跨域的发现结果–包括云环境配置错误、身份权限过度授予、检测盲点以及未修补的漏洞–并结合上下文图进行前向追踪,以确定哪些组合会形成可行的、多跳攻击链,从而威胁到核心资产。随后,它会根据实时威胁情报进行优先级排序。

- 结果:一份按优先级排序且可操作的完整跨域攻击路径列表,每条路径均显示:

- 入口点:攻击者如何获得初始访问权限

- 跳转链:在环境中的每个中间跳转节点

- 目标:可触达的核心资产

- 可行性依据:使攻击成为可能的具体配置错误、访问路径或检测漏洞

- 威胁背景:已知的活跃威胁行为者是否正在利用此漏洞

借助 Mesh,您可以点击每个“实时威胁暴露”项,直观呈现攻击路径,将孤立的信号转化为具有实际意义的风险整改路线图。

Mesh 攻击路径可视化

3.4. 第 4 步:消除–切断攻击链

发现攻击路径仅是价值的一半。Mesh 能彻底消除这些路径。

针对每个已识别的攻击路径,Mesh 会生成具体且按优先级排序的修复措施,并将其映射到您现有技术栈中的工具。与“修补此 CVE”这类通用指导不同,Mesh 会明确告知您:撤销此特定角色绑定、对该服务账户强制实施多因素认证、更新此 CSPM 策略、隔离此工作负载。

至关重要的是,Mesh 能够跨域协调修复工作–一条攻击路径可能需要在您的 CSPM 工具中进行修复、在 IGA 平台中进行变更,以及在 ZTNA 解决方案中更新策略。Mesh 会协调这些操作,而无需您的团队在不同控制台之间手动切换上下文。

3.5. 第 5 步:防御–持续验证与检测缺口覆盖

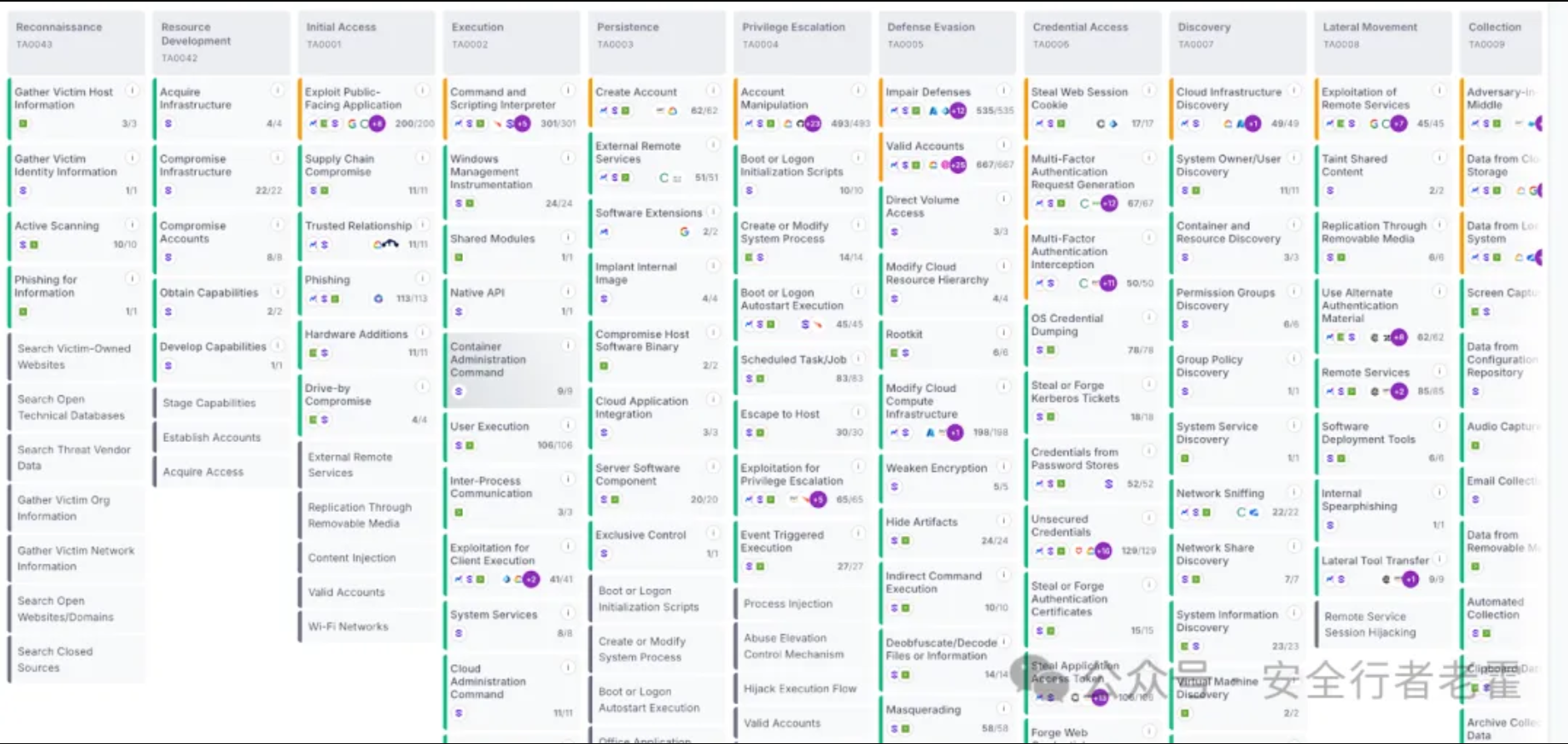

Mesh 的作用不仅限于安全态势评估。它还会持续验证您的检测层——识别那些攻击技术虽能得逞却不会触发警报的盲区。

这闭合了预防与检测之间的闭环。安全团队不仅能看到攻击者可能去往何处,还能预判他们若尝试攻击却不会被发现的路径。检测缺口与安全态势缺口在同一统一风险模型中同步呈现,从而实现反映真实业务风险的优先级排序。

随着基础设施的变化、新工具的部署以及威胁情报的更新,Mesh 会持续重新评估环境。攻击路径图绝非某个时间点的快照–它是一个动态模型。

Mesh 自动调查时间线

4. 这与 SIEM、XDR 或 CTEM 有什么不同?

SIEM 和 XDR 在信号产生后才检测威胁。它们依赖于已经发生的事件,且需要大量调优才能减少误报。它们无法主动建模攻击路径。

CTEM 平台根据可利用性评分对漏洞进行优先级排序,但大多数仅在单一领域(云、终端、身份)内运行,难以建模不同领域风险如何相互关联。

大型平台供应商虽然实现了上下文统一,但代价是供应商锁定以及被迫替换专用工具。

Mesh 采取了不同的方法。Mesh 与 Gartner 对 CSMA 的设想完全契合,它将所有现有工具、数据湖和基础设施的上下文进行统一,从而实现持续消除安全漏洞,而无需您替换任何现有系统。

5. Mesh 面向哪些用户?

Mesh CSMA 专为那些已投资于业界顶尖工具,但正面临安全碎片化后果的安全团队而设计:

- 数十个仪表盘,零上下文关联

- 安全数据割裂,产生噪音而非洞察

- 手动关联,在工具间拼凑线索

该平台近期完成了由 Lobby Capital 领投、Bright Pixel Capital 和 S1 (SentinelOne) Ventures 跟投的 1200 万美元 A 轮融资。

安全工具仅展示孤立的风险。Mesh 则揭示通往核心资产的攻击路径——并将其消除。

https://thehackernews.com/2026/03/product-walkthrough-how-mesh-csma.html

(完)